Teknologi telah sukses merevolusi cara kerja ataupun bisnis proses di seluruh dunia. Pada zaman serba teknologi seperti ini juga memberikan dampak buruk, seperti pencurian identitas, penyalahgunaan identitas demi meraup keuntungan pribadi, dan penipuan secara online makin marak terjadi.

Tempo melaporkan 1,3 juta data pengguna yang terdapat di aplikasi e-HAC (electronic Health Alert Card) diduga bocor. Hal ini mampu menyebabkan resiko identitas pengguna dieksploitasi berdasarkan data yang dimiliki seperti nama, alamat rumah, Nomor Induk Kependudukan (NIK), dan data test SWAB/Antigen. Kementerian Kesehatan bersikeras bahwa data yang dikumpulkan oleh e-HAC tidak dicuri.

Pencurian data pengguna dari aplikasi e-HAC ini bukanlah satu satunya yg terjadi. Demi mencegah data breach beberapa metode bisa diterapkan. Namun metode yang paling powerful yang bisa diterapkan yaitu Penetration Testing. Jadi Apa itu penetration testing? Bagaimana langkah-langkah penerapannya? Serta software apa yang mendukung proses penetration testing ini?

Pengertian Penetration Testing

Pertanyaan Apa itu penetration testing? sering kita temukan dikomunitas teknologi informasi, Nah, kali ini kamu akan menemukan jawaban dari pertanyaan tersebut.

Mengacu ke Imperva yang mengatakan “penetration testing atau pentest adalah proses simulasi penyerangan ke sistem informasi perusahaan untuk mengeksploitasi celah kerentanan yang dimiliki. Pada aplikasi berbasis website, penetration testing digunakan untuk meningkatkan web application firewall (WAF).”

Simulasi penyerangan terhadap sistem informasi dilakukan oleh tim ahli sehingga mampu memperkuat sistem keamanannya, agar tidak memiliki celah untuk masuk dan merugikan perusahaan dari sistem informasinya.

Macam – Macam Penetration Testing

Penetration testing dibagi menjadi 3 macam berdasarkan cara eksploitasi dan kedalaman eksploitasi yang akan dilakukan, macam macam penetration testing sebagai berikut:

-

-

Black Box

-

Pada black box penetration testing, tim ahli tidak memiliki pengetahuan tentang sistem informasi yang akan dieksploitasi. Tim ahli bermaksud untuk mengumpulkan informasi dari targetnya (network ataupun sistem). Seperti contohnya, tim ahli sudah mengetahui outcomes dari aktivitas penetration testing yang dilakukan tapi tidak mengetahui secara pasti bagaimana outcomes tersebut dihasilkan.

-

-

-

Keuntungan:

-

-

Keuntungan menggunakan Black Box Penetration Testing sebagai berikut:

-

-

- Tim ahli tidak harus menjadi seorang yang expert dibidang cyber security, karena tidak diharuskan memiliki pengetahuan terhadap bahasa pemrograman tertentu

- Tim ahli akan memverifikasi kontradiksi yang ditemukan dari sistem aktual dan sistem spesifikasi

- Pengujian umumnya dilakukan dengan perspektif pengguna, bukan desainer

-

-

-

-

Kekurangan:

-

-

Kekurangan menggunakan Black Box Penetration Testing sebagai berikut:

-

-

- Black box test sangat sulit untuk dirancang

- Kemungkinan, black box test tidak layak dilakukan jika designer sudah melakukan beberapa tes lainnya

- Tesnya tidak dilakukan secara rinci dan mendalam.

-

-

-

White Box

-

White box penetration testing adalah tes yang dilakukan secara lengkap dan menyeluruh, tim ahli sudah memiliki informasi pendukung tentang sistem atau network yang akan dieksploitasi seperti source code, OS details, IP address, dll. Normalnya, simulasi ini dilakukan oleh pihak internal dari sebuah perusahaan.

White box testing juga dilengkapi dengan code coverage, data flow test, path testing, loop testing, dsb.

-

-

Keuntungan:

-

Keuntungan menggunakan White Box Penetration Testing sebagai berikut:

-

-

- Memastikan semua jalur testing sesuai dengan modul yang dikerjakan

- Memastikan seluruh keputusan logis yang telah diverifikasi sejalan dengan proses penetration yang dilakukan

- Mampu menemukan typographical error dan pengecekan syntax.

- Menemukan design error yang disebabkan oleh perbedaan antara flow dan program sesuai dengan eksekusi aktual.

-

-

-

Grey Box

-

Gray box penetration testing, tim ahli biasanya menyediakan informasi yang sifatnya parsial mengenai rincian dari program atau sistem informasi yang diuji. Hal tersebut bisa diartikan sebagai upaya penyerangan dari pihak luar yang mampu menembus keamanan sistem secara ilegal. Jadi, perusahaan dapat mampu mengantisipasi serangan ini dimasa yang akan datang.

-

-

Keuntungan:

-

Keuntungan menggunakan grey box Penetration Testing sebagai berikut:

-

-

- Dikarenakan tim ahli tidak membutuhkan akses untuk source code, jadi bisa dipastikan untuk tidak adanya gangguan.

- Kurang adanya konflik, karena perbedaannya jelas dari developer dan tim ahli (hacker).

- Perusahaan tidak perlu memberikan informasi detail mengenai sistem informasi perusahaan tersebut.

-

Software Penetration Testing

Software yang digunakan untuk penetration testing antara lain:

ZAP adalah software scanner dan vulnerability finder untuk aplikasi dengan basis website. ZAP dilengkapi proxy yang mampu memutus akses dari beberapa scanner, atau sistem keamanan lainnya

Nessus adalah software identifikasi vulnerability yang paling kokoh. Software Nessus juga spesialisasi di compliance check, pencarian data sensitif, IP scan, website scanning, dan mampu membantu menemukan “weak-spot” didalam sebuah sistem.

Kali Linux adalah project open-source yang dimaintain oleh Offensive Security. Fitur utama yang ditawarkan oleh Kali Linux antara lain Accessibility, Full customization of Kali ISOs, Live USB with Multiple Persistence Stores, Full Disk Encryption, Running on Android, Disk Encryption on Raspberry Pi 2

Netsparker scanner otomatis dengan akurasi yang tinggi, mampu mengidentifikasi vulnerability seperti SQL injection dan cross site scripting pada aplikasi website dan API website. Software ini juga memverifikasi vulnerability yang sudah diidentifikasi. Jadi lebih menghemat waktu pada proses pengecekan secara manual pada vulnerability yg sudah di identifikasi.

Metasploit adalah software dengan framework yang paling canggih untuk pen-testing. Software dibangun dengan konsep “exploit”, yang berarti rangkaian code yang mampu menembus sistem keamanan informasi tertentu. Jika telah disusupi code tersebut akan menjalankan “payload” atau code yang mampu menjalankan operasi sendiri pada sistem yang ditargetkan.

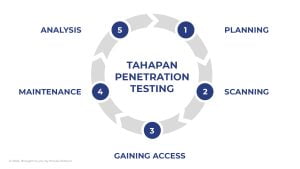

Langkah-langkah Penetration Testing

Proses penetration testing dibagi menjadi 5 langkah, sebagai berikut:

-

-

Perencanaan dan pengintaian

-

Tahap pertama melibatkan:

-

- Mendefinisikan ruang lingkup dan tujuan pengujian, termasuk sistem yang akan ditangani dan metode pengujian yang akan digunakan.

- Mengumpulkan intelijen (misalnya, jaringan dan nama domain, server email) untuk lebih memahami cara kerja target dan potensi kerentanannya.

-

-

Scanning

-

Langkah selanjutnya adalah memahami bagaimana aplikasi target akan merespons berbagai upaya penyusupan. Ini biasanya dilakukan dengan menggunakan:

-

- Analisis statis – Memeriksa kode aplikasi untuk memperkirakan perilakunya saat dijalankan. Alat-alat ini dapat memindai keseluruhan kode dalam sekali jalan.

- Analisis dinamis – Memeriksa kode aplikasi dalam keadaan berjalan. Ini adalah cara pemindaian yang lebih praktis, karena memberikan tampilan waktu nyata ke dalam kinerja aplikasi.

-

-

Mendapatkan Akses

-

Tahap ini menggunakan serangan aplikasi web, seperti skrip lintas situs, injeksi SQL, dan pintu belakang, untuk mengungkap kerentanan target. Penguji kemudian mencoba dan mengeksploitasi kerentanan ini, biasanya dengan meningkatkan hak istimewa, mencuri data, mencegat lalu lintas, dll., untuk memahami kerusakan yang dapat ditimbulkannya.

-

-

Menjaga akses

-

Tujuan dari tahap ini adalah untuk melihat apakah kerentanan dapat digunakan untuk mencapai kehadiran yang terus-menerus dalam sistem yang dieksploitasi—cukup lama bagi aktor jahat untuk mendapatkan akses mendalam. Idenya adalah untuk meniru ancaman persisten tingkat lanjut, yang sering kali tetap berada dalam sistem selama berbulan-bulan untuk mencuri data organisasi yang paling sensitif.

-

-

Analisis

-

Hasil uji penetrasi kemudian dikompilasi menjadi laporan yang merinci:

-

- Kerentanan khusus yang dieksploitasi

- Data sensitif yang diakses

- Jumlah waktu penguji dapat tetap berada di sistem tanpa terdeteksi

Informasi ini dianalisis oleh personel keamanan untuk membantu mengkonfigurasi pengaturan WAF perusahaan dan solusi keamanan aplikasi lainnya untuk menambal kerentanan dan melindungi dari serangan di masa mendatang. Nah, dari Pertanyaan Apa itu penetration testing? apakah kamu sudah menemukan jawabannya? Untuk kajian lebih dalam tentang penetration testing kamu bisa tanya ahlinya di Proxsis Biztech.

Sebagai partner end-to-end solution transformasi digital perusahaan di Indonesia, Proxsis Biztech telah membantu beberapa perusahaan besar di Indonesia untuk mendukung keamanan informasi perusahaannya dan siap bertransformasi digital sepenuhnya. Booking customer corner dengan tim ahli dari Proxsis Biztech sekarang dengan mengisi form dibawah ini