Menilai ketahanan sistem informasi memiliki peran penting untuk menjaga keamanan informasi. Keamanan informasi dapat dinilai berdasarkan penetration testing sebagai metode evaluasi keamanan. Penetration testing...

Pentingnya penetration testing dalam keamanan informasi tidak dapat diabaikan di era digital ini di mana teknologi informasi menjadi tulang punggung operasi banyak organisasi. Penetration testing, atau uji pene...

Perkembangan teknologi memang menawarkan berbagai kemudahan dan hal-hal menarik yang bisa kamu coba. Tapi celah keamanan di dunia digital belum menemukan jawaban pasti persoalan keamanannya terutama dari ancama...

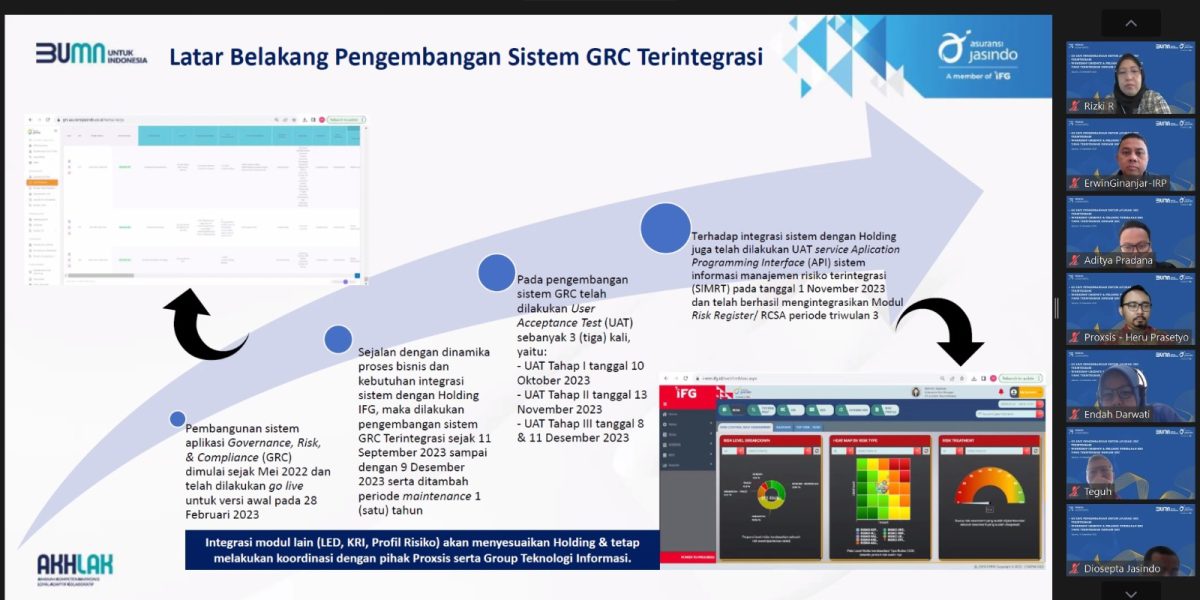

Pendahuluan Dalam rangkaian langkah-langkah inovatifnya, perjalanan PT Jasa Asuransi Indonesia (Jasindo) bersama Sistem GRC Terintegrasi Safeguard bukan hanya mencerminkan kemajuan teknologi, tetapi juga menunj...

Downtime layanan TI merupakan masa ketika pengguna tidak bisa menikmati fungsi dari sistem, aplikasi, atau layanan teknologi informasi, karena tidak berfungsi ataupun tidak tersedia. Banyak hal yang menyebabkan...

Tools keamanan jaringan bisa dikatakan sebagai perangkat yang memiliki fungsi untuk mengolah data yang ada pada jaringan. Serta mengatur kebutuhan dalam sistem keamanan jaringan. Sementara ketika berbicara per...

Dalam era digital yang penuh dengan tantangan keamanan siber, kebutuhan akan keamanan informasi menjadi semakin mendesak bagi organisasi. Dalam konteks ini, Managed Security Services (MSS) muncul sebagai solusi...

Security Operations Center (SOC) memiliki peran penting dalam menjaga ruang siber dari perang informasi dan teknologi. Di dalam pekerjaannya SOC berperan untuk mendeteksi, menanggapi dan mencegah serangan keama...

Keamanan jaringan merupakan aspek krusial dalam era digital saat ini. Ancaman terhadap integritas, kerahasiaan, dan ketersediaan data semakin meningkat seiring dengan perkembangan teknologi. Salah satu ancaman ...

Data center terintegrasi berbasis cloud telah menjadi fondasi yang kuat bagi banyak perusahaan modern. Dengan kemampuannya untuk menyatukan sumber daya IT dan menyediakan layanan secara efisien. Data center ber...